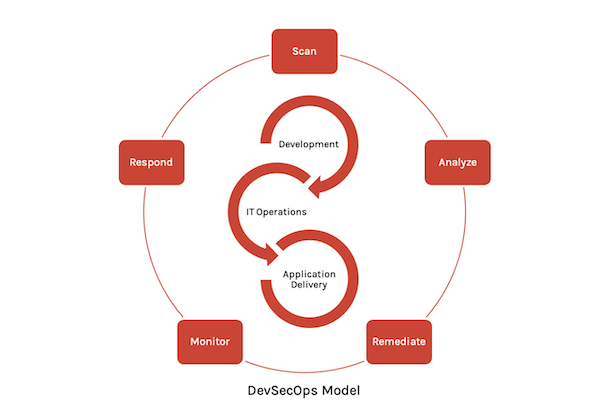

Le DevSecOps, qui est l’abréviation de Développement, Sécurité et Opérations, est la pratique qui consiste à intégrer la sécurité en continu tout au long du cycle de vie du développement d’un logiciel et/ou d’une application.

Le DevSecOps est une extension du DevOps, qui vise à accélérer le cycle de vie du développement logiciel et à permettre la planification rapide des réponses concernant les applications et les mises à jour. Le DevSecOps s’appuie sur ce cadre flexible en incorporant des mesures de sécurité à chaque phase du processus informatique, afin de limiter les vulnérabilités de sécurité et d’améliorer la conformité, le tout sans impacter la vitesse des cycles de distribution.

Adopter un état d’esprit orienté DevSecOps est une nécessité absolue pour les équipes informatiques qui exploitent des conteneurs ou le cloud, car les deux requièrent de nouveaux outils, lignes directrices, règles et pratiques de sécurité. De par la nature agile de ces technologies, la sécurité doit être intégrée à chaque stade du cycle de vie DevOps.

2024 CrowdStrike Global Threat Report: résumé

Le Global Threat Report 2024 de CrowdStrike s’appuie sur les observations des experts de l’équipe CrowdStrike spécialisée dans la lutte contre les cyberadversaires. Il passe en revue les thèmes, tendances et événements marquants du paysage des cybermenaces.

TéléchargerDevOps ou DevSecOps ?

Le DevOps est une méthodologie de développement agile qui associe développement logiciel et opérations informatiques dans le but de raccourcir le cycle de vie du développement logiciel ainsi que de permettre un cycle continu de développement et de distribution. Le DevOps repose sur trois principes continus : l’intégration, la distribution et le déploiement. L’intégration continue s’accompagne d’activités de développement clés telles que le codage, la conception, le développement, l’intégration et le test. La distribution continue couvre la distribution régulière d’applications et de mises à niveau logicielles. Elle s’effectue dans le cadre d’un déploiement continu ou d’un flux de travail de pipeline automatisé.

Dans une culture basée sur le DevSecOps, chaque intervenant intègre des fonctionnalités de sécurité à chaque étape du cadre DevOps. Dans le cadre d’une approche DevSecOps, il est probable que les entreprises ajouteront un certain nombre d’étapes au flux de travail DevOps traditionnel, parmi lesquelles :

- Analyse du rapport risque/avantage pour déterminer la tolérance au risque actuelle de l’entreprise

- Élaboration d’une stratégie de sécurité intégrée générale pour répondre aux vulnérabilités existantes et aux menaces connues au sein du paysage de sécurité

- Identification des contrôles de sécurité requis pour l’application

- Automatisation des tâches récurrentes au sein du processus de développement et de test de la sécurité

Les bonnes pratiques de sécurité doivent être intégrées tout au long du processus de développement.

Comment fonctionne le DevSecOps ?

Dans une approche DevSecOps, la sécurité est intégrée à toutes les étapes du cycle de vie DevOps. En voici les principales tactiques :

- Intégration de professionnels de la sécurité des informations dans l’équipe DevOps pour superviser le programme de sécurité tout au long du cycle de vie du développement

- Renforcement des compétences de l’équipe informatique en matière de sécurité afin de comprendre les cyberrisques et les bonnes pratiques de sécurité, de façon à ce que chacun des membres puisse analyser les implications pendant le développement et écrire le code en ayant la sécurité à l’esprit

- Automatisation de certains processus et tâches de cybersécurité, comme le test des exploits de sécurité, afin d’assurer un flux de travail agile

- Développement de processus et d’outils de sécurité spécifiquement conçus pour prendre en charge des technologies flexibles, comme le cloud, les conteneurs et les microservices

Dans le cadre d’une approche DevOps traditionnelle, les tests de sécurité sont réalisés quasiment à la fin du processus de développement, généralement une fois que l’application a été déployée dans un environnement de production. La raison en est que les tâches relatives à la sécurité, comme la gestion sécurisée de la configuration et l’analyse des vulnérabilités, peuvent prendre du temps et ralentir le développement.

Bonnes pratiques en matière de DevSecOps

Les entreprises qui souhaitent associer les équipes en charge des opérations informatiques, de la sécurité et du développement d’applications doivent placer la sécurité au cœur du flux de travail de développement logiciel. Pour instiller un état d’esprit DevSecOps, les deux tâches de base suivantes sont nécessaires :

- Incorporer des tests de sécurité tout au long du cycle de développement et les faire réaliser par l’équipe de développement

- Permettre à l’équipe de développement de gérer et de résoudre les problèmes détectés pendant les tests

À cette fin, voici quelques bonnes pratiques en matière de DevSecOps propices à une transition fluide vers ce nouveau modèle agile :

Désignez un responsable de la sécurité des informations au sein de l’équipe DevOps. De nombreuses entreprises soutiennent l’instauration d’un état d’esprit DevSecOps en intégrant un spécialiste de la sécurité à leur équipe de développement. Cette personne doit posséder une expertise en sécurité des applications et avoir suivi des formations en la matière plus avancées que la plupart des autres membres de l’équipe. Elle doit être capable de vérifier les correctifs de sécurité pour s’assurer de leur exactitude.

CONSEIL D'EXPERT

Dès les phases initiales du développement, impliquez votre spécialiste ou votre équipe de sécurité, et intégrez des bonnes pratiques. Vous disposerez ainsi d’un plus grand contrôle sur la sécurité du produit final.

Renforcez les compétences de votre équipe informatique pour garantir l’intégration de la sécurité à tous les stades du cycle de vie du développement. Dans un modèle DevSecOps, chaque membre de l’équipe de développement est responsable de la sécurité. Par le passé, celle-ci ne faisait pas partie des responsabilités de base des ingénieurs DevOps ou des développeurs de logiciels. L’entreprise devra donc peut-être former ces personnes pour qu’elles répondent à ces nouvelles exigences. Afin de permettre à son équipe informatique d’adopter rapidement les principes DevSecOps, l’entreprise peut développer un programme de formation en collaboration avec son partenaire de cybersécurité.

EN SAVOIR PLUS

Regardez cette vidéo dédiée à Falcon Spotlight pour découvrir comment identifier rapidement les vulnérabilités des systèmes et applications de votre entreprise.Regarder la vidéo : Using Falcon Spotlight for Vulnerability Management

Automatisez les processus et tâches de sécurité récurrents. La préoccupation première du DevOps est la vitesse, et il en va de même du DevSecOps. En implémentant des contrôles et des tests de sécurité automatisés dès le début du cycle de développement, les entreprises peuvent assurer la distribution rapide et flexible des applications. En outre, grâce à l’utilisation d’outils pour analyser le code à mesure qu’il est écrit, elles peuvent identifier et corriger les problèmes de sécurité plus rapidement.

Sélectionnez les outils qui vous permettront d’intégrer la sécurité en continu. Avec l’avènement de la technologie cloud, des conteneurs et des microservices, les entreprises doivent impérativement réévaluer leurs règles, pratiques et outils de sécurité. Dans un tel environnement, nombre d’entre elles se tournent vers des plateformes de sécurité natives au cloud. Le but des plateformes de sécurité natives au cloud est, en partie, de simplifier la sécurisation d’un environnement multicloud diversifié. Les plateformes de sécurité natives au cloud visent à répondre aux besoins des architectures natives au cloud et à favoriser les pratiques de développement de la culture DevOps. Plutôt que de se concentrer sur un fournisseur spécifique, ces plateformes sont indépendantes du cloud et sont conçues pour offrir visibilité et protection de l’infrastructure hybride. Elles incluent également des fonctionnalités telles que la gestion sécurisée de la configuration, la protection à l’exécution des workloads cloud et des conteneurs, ainsi que la détection et l’intervention pour les machines virtuelles, les conteneurs et les fonctions sans serveur.

Pourquoi avez-vous besoin du DevSecOps ?

L’essor de la technologie cloud, des conteneurs et des microservices a changé en profondeur le développement de logiciels. La culture DevOps implique d’utiliser des API et des outils de configuration pour scinder l’infrastructure en différents morceaux de code, lesquels peuvent ensuite être adaptés et révisés par l’équipe de développement. Les développeurs peuvent ainsi mettre en service et étendre l’infrastructure sans mobiliser une équipe distincte en charge de l’infrastructure.

En même temps, le recours de plus en plus systématique aux fonctions sans serveur, aux microservices et aux conteneurs a introduit de nouveaux risques de sécurité qu’il est important de ne pas ignorer. L’architecture des applications natives au cloud nécessite d’unifier les règles et les contrôles de sécurité. En plus de devoir maintenir un niveau de sécurité constant sur leur datacenter et l’environnement de cloud public dans lequel les applications sont déployées, les équipes informatiques doivent également composer avec un manque d’outils matures pour la sécurisation des conteneurs, la correction des vulnérabilités des API et la résolution d’autres problèmes. En revanche, les déploiements cloud de machines virtuelles reposent sur des outils et des bonnes pratiques de sécurité plus matures, qui offrent des capacités plus complètes de visibilité et de détection des menaces et des problèmes de performances. On ne peut pas en dire autant des environnements natifs au cloud qui exploitent les microservices et les conteneurs. En bref, le modèle de menace a changé.

Malgré ces nombreux défis, les approches natives au cloud représentent pour les entreprises une occasion de transformer leur sécurité en parallèle des initiatives numériques qu’elles mettent en place pour soutenir leur activité. Pour atteindre le potentiel maximal du DevOps promis par ses partisans, les entreprises doivent trouver un moyen d’adopter le développement d’applications natif au cloud en toute sécurité. Elles n’ont désormais plus d’autre choix que d’accorder la même importance à la sécurité qu’au développement et aux opérations.