La protection des workloads cloud est le processus consistant à surveiller les workloads cloud et les conteneurs en continu pour en éliminer les menaces. Une plateforme de protection des workloads cloud est une solution de sécurité qui protège les workloads de tous types, indépendamment de leur emplacement, en offrant une protection unifiée des workloads cloud hébergés par divers fournisseurs.

Pourquoi la protection des workloads cloud est-elle importante ?

L’adoption du cloud reste un moteur essentiel de la transformation numérique et de la croissance des entreprises modernes. En effet, elle leur permet de fournir des applications et des services aux clients avec la rapidité et l’évolutivité que seul le cloud peut offrir. Cependant, la protection du cloud nécessite de sécuriser une surface d’attaque toujours plus grande allant des workloads cloud aux serveurs virtuels et autres technologies sur lesquels repose l’environnement cloud.

La protection des workloads cloud est importante parce qu’elle offre aux workloads, conteneurs et environnements Kubernetes une protection contre les compromissions, tout en permettant aux entreprises de continuer à créer, exécuter et sécuriser les applications cloud en toute confiance et rapidité.

CONSEIL D'EXPERT

Regardez notre CrowdCast à la demande pour découvrir les récentes études de Gartner sur les avantages des services de sécurité cloud par rapport aux solutions sur site, et pourquoi de plus en plus d’entreprises migrent leur sécurité vers le cloud. Regarder : Pourquoi migrer la sécurité des endpoints vers le cloud

Avantages de la protection des workloads cloud

- Visibilité : La protection des workloads cloud offre une visibilité complète sur les workloads et les événements de conteneurs afin de garantir qu’aucune activité ne passe inaperçue dans votre environnement cloud, favorisant ainsi une détection, une intervention, une investigation et un Threat Hunting plus rapides et précis.

- Protection : La protection des workloads cloud sécurise l’ensemble de votre pile native au cloud sur n’importe quel cloud, pour tous les workloads, conteneurs et applications Kubernetes. Une plateforme de protection des workloads cloud automatise la sécurité, et détecte et interrompt les activités suspectes.

- Fluidité : Une plateforme de protection des workloads cloud doit prendre en charge les flux de travail d’intégration/distribution continues (CI/CD) pour vous permettre de sécuriser les workloads à la vitesse requise par les tâches DevOps, sans sacrifier les performances.

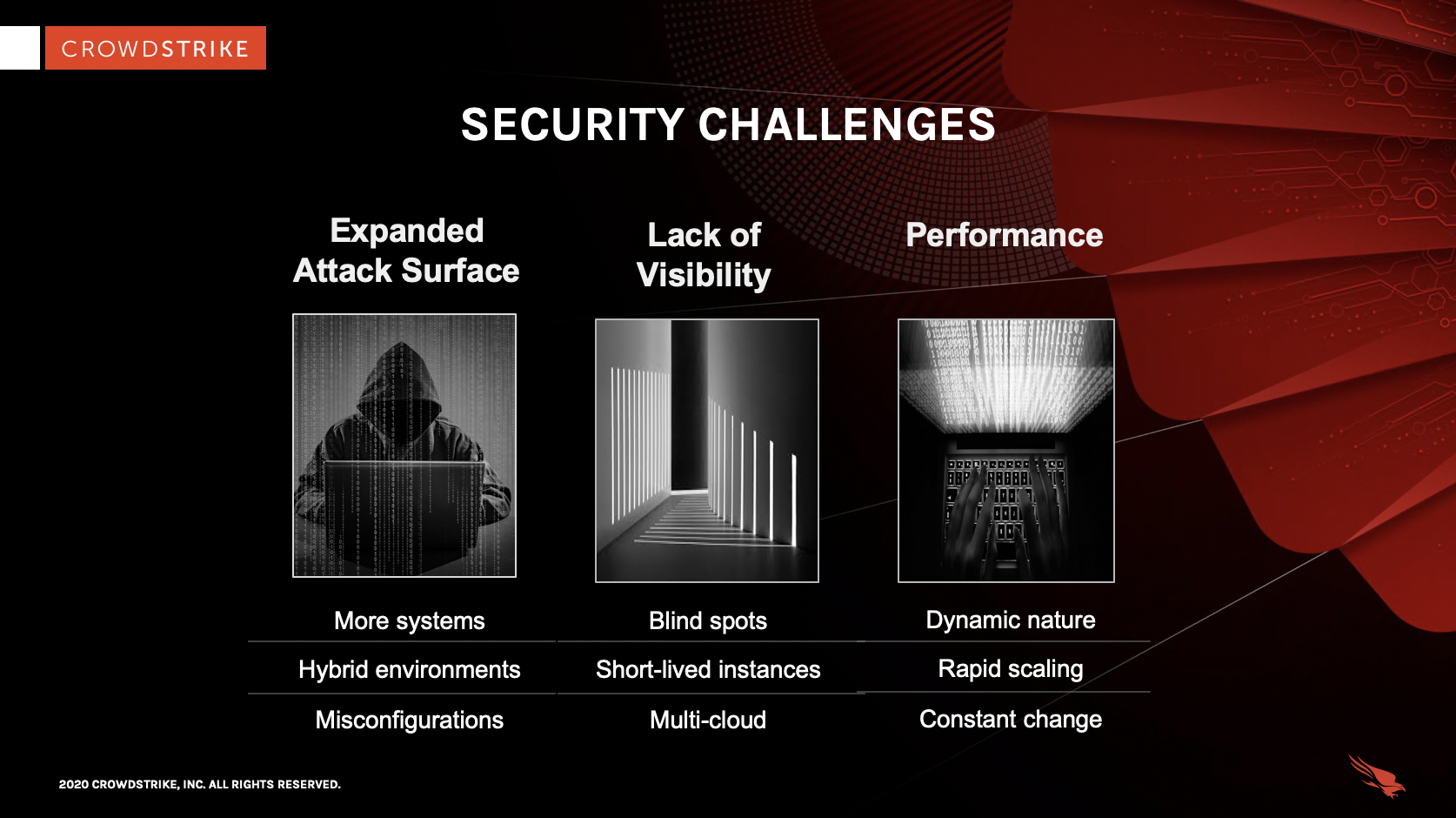

Défis de la sécurité des workloads cloud

Le cloud exige la mise en œuvre de mesures de sécurité tant par les clients que par les fournisseurs, car les déploiements en cloud public fonctionnent selon un modèle de sécurité partagée. Le fournisseur de services cloud et le client ont tous deux pour responsabilité d’assurer la sécurité dans leur zone de contrôle.

En général, le fournisseur est responsable de la sécurité du cloud. Cela inclut l’accès physique et l’infrastructure.

Le client est quant à lui responsable de la sécurité dans le cloud, c’est-à-dire de la sécurité de ses données et applications, de la gestion des identités et du chiffrement. Les caractéristiques et fonctionnalités uniques du cloud créent de nouveaux défis de sécurité pour les clients qui migrent leurs workloads vers le cloud :

1. Surface d’attaque élargie

L’augmentation du nombre de systèmes et instances répartis dans différents emplacements hors site entraîne un risque accru et étend la surface d’attaque. Il ne s’agit plus seulement de protéger les datacenters et serveurs physiques. La présence dans le cloud implique de sécuriser également les serveurs virtuels, les applications distantes, les workloads cloud, les conteneurs et les communications réseau entre les environnements. Il y a aussi le problème posé par le nombre accru d’utilisateurs ayant des niveaux d’expertise différents en matière de sécurité, mais la même faculté de créer des workloads cloud et de les utiliser.

2. Visibilité

Les angles morts peuvent entraîner des défaillances silencieuses et favoriser les compromissions. Les workloads cloud posent un défi en termes de visibilité pour plusieurs raisons. Premièrement, les outils de sécurité traditionnels ne sont pas conçus pour offrir une visibilité granulaire. Par exemple, les outils tels que les journaux Linux ne permettent pas de distinguer sans équivoque les événements générés par les conteneurs de ceux générés par l’hôte, puisque la visibilité est limitée à l’hôte. Ensuite, en raison de leur durée de vie réduite, les conteneurs posent des problèmes de visibilité supplémentaires. En effet, la collecte de données et les investigations sur incident sont difficiles étant donné que les preuves informatiques disparaissent lorsqu’un conteneur est fermé. Par ailleurs, la portabilité des conteneurs engendre encore plus de difficultés, car le déploiement dans des environnements cloud entraîne la décentralisation des contrôles des conteneurs, ce qui limite la visibilité globale.

3. Performance

En raison de la nature dynamique des workloads cloud, et plus particulièrement des conteneurs, les solutions traditionnelles et les processus manuels ne suffisent plus. Le déploiement et la montée en charge rapides entraînent une évolution constante de la surface d’attaque, et les solutions de sécurité doivent pouvoir s’adapter à la vitesse des tâches DevOps sans compromettre les performances.

Exigences fondamentales pour une plateforme de protection des workloads cloud

Compte tenu des défis susmentionnés, il est impératif que les solutions de sécurité des workloads cloud soient efficaces dans les domaines clés suivants :

Protection à l’exécution

Bien qu’essentielle, l’analyse des images ne permet pas de détecter les attaques. Les vulnérabilités peuvent être exploitées avant d’être corrigées. Des erreurs de configuration peuvent également se produire. Une fois qu’une machine virtuelle ou un conteneur est lancé, des compromissions sont possibles même si l’image a été configurée correctement et vérifiée. Une protection complète à l’exécution est nécessaire pour sécuriser les conteneurs et les hôtes sur lesquels ils s’exécutent.

Visibilité

Il est impossible de détecter, bloquer ou neutraliser ce que l’on ne voit pas. Les événements de workloads, notamment les événements de conteneurs, doivent être capturés, analysés et stockés de façon à ce que les produits et équipes de sécurité disposent de la visibilité nécessaire pour détecter et bloquer les menaces au moment où elles surviennent, ainsi que pour les traquer et mener des investigations.

Simplicité et performances

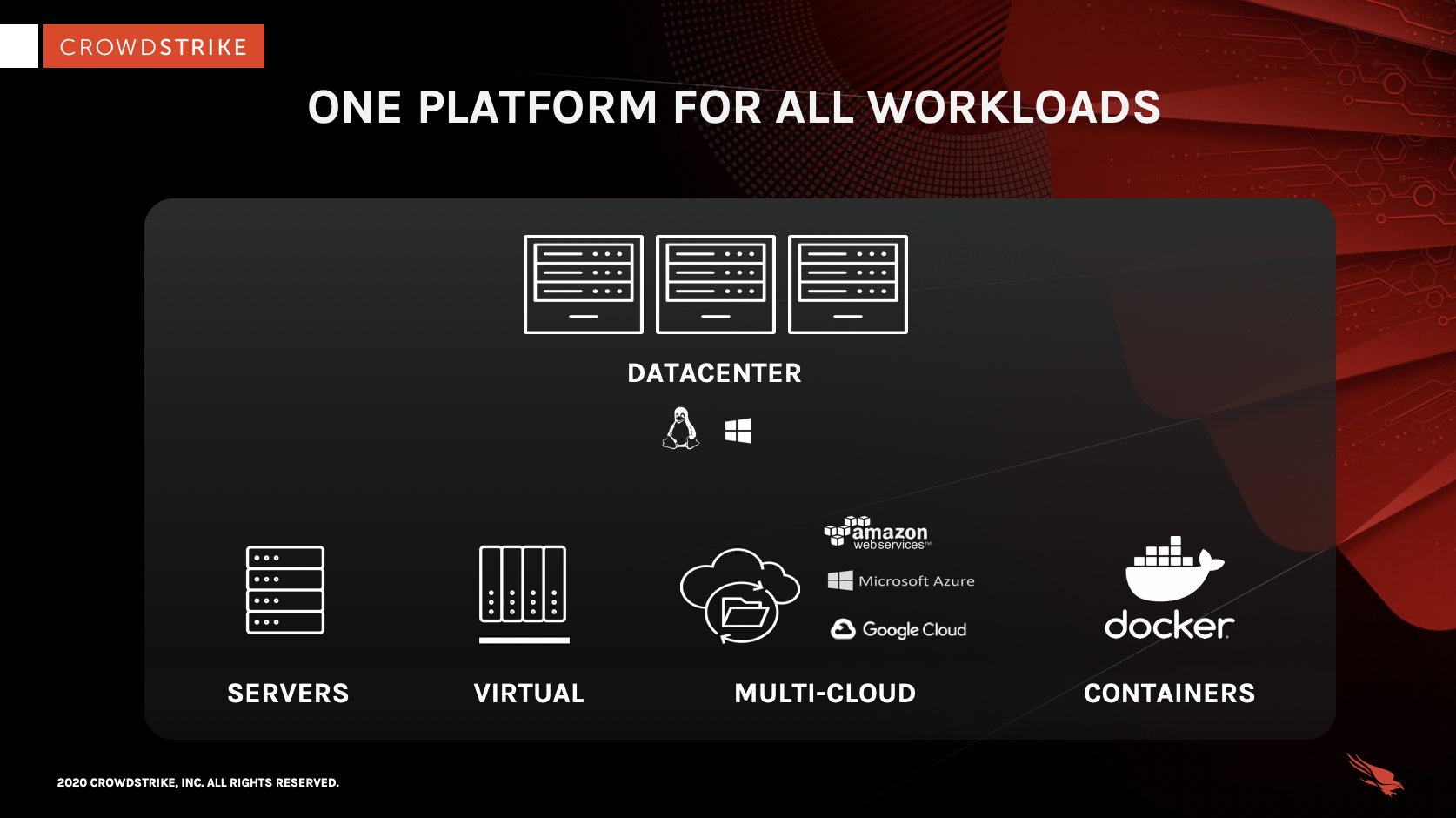

Les entreprises doivent répondre aux exigences de sécurité du cloud sans multiplier le nombre de produits déployés et gérés. Dans l’idéal, une même plateforme doit pouvoir répondre à tous leurs besoins de sécurité indépendamment de l’environnement (sur site ou clouds publics, privés et hybrides), afin de garantir une sécurité cohérente à l’incidence limitée sur les performances, sans introduire de complexité supplémentaire.

Dans le cas des workloads cloud, il est encore plus important que la solution assure la protection en ayant un impact minimal sur les performances des systèmes, des équipes et des flux de travail. Les tâches DevOps exigent de la rapidité, et les délais et les désagréments peuvent entraîner des comportements dangereux, allant de l’utilisation de mots de passe faibles au déploiement d’images non fiables.

Plateforme CrowdStrike Falcon : une solution native au cloud pour protéger le cloud

CrowdStrike établit une nouvelle norme en matière de protection des workloads cloud en étendant les fonctionnalités primées de protection contre les compromissions de CrowdStrike Falcon® aux workloads cloud, y compris aux workloads virtualisés et aux conteneurs des clouds privés, publics et hybrides. Falcon unifie et simplifie la sécurité des workloads cloud grâce à une plateforme unique pour tous les workloads.

Protection à l’exécution pour les workloads cloud et les conteneurs : La plateforme Falcon s’appuie sur les technologies les plus récentes et les plus performantes pour protéger les workloads cloud et les conteneurs contre les logiciels malveillants connus et inconnus et les attaques sophistiquées.

EDR pour les workloads cloud et les conteneurs : La plateforme Falcon propose des fonctionnalités complètes de détection et intervention sur les endpoints (EDR) pour les workloads cloud et les conteneurs, et offre une visibilité intégrale en continu pour permettre un Threat Hunting et des investigations informatiques proactifs. Vous pouvez distinguer les activités au sein d’un conteneur de celles exécutées sur un hôte et afficher les détails des événements, ainsi qu’un ensemble complet de données enrichies, même pour les workloads éphémères et mis hors service.

Hautes performances : La plateforme Falcon sécurise les workloads à la vitesse nécessaire pour les tâches DevOps, assure une protection immédiate et s’adapte en temps réel à l’évolutivité dynamique des conteneurs sans compromettre les performances. Un agent unique sécurise l’hôte et les conteneurs, et applique automatiquement les dispositifs de protection lors de leur mise en service, puis évolue au fur et à mesure de leur montée en charge.

Simplicité : La plateforme Falcon a été conçue dans le cloud, pour le cloud. Une plateforme unique sécurise tous les workloads, quel que soit leur environnement d’exécution, sans introduire de complexité ni de charge administrative supplémentaire. Une console unique offre une visibilité centralisée sur les workloads cloud, quel que soit leur emplacement.

Vous souhaitez découvrir la plateforme CrowdStrike Falcon en action ? Regardez une démonstration à la demande de Falcon for AWS ci-dessous :